- Was ist eine Firewall und wie funktioniert sie?

- Arten von Firewalls

- Wie man eine Firewall auf seinem Computer oder Server konfiguriert

- Wie man eine Firewall auf einem virtuellen Server konfiguriert

- Firewalls für Websites: Web Application Firewall

Cyberbedrohungen nehmen jährlich zu, und nicht nur große Unternehmen, sondern auch normale Benutzer sehen sich Risiken von Hacks, Datendiebstahl oder unbefugtem Zugriff gegenüber. Eines der ältesten und gleichzeitig effektivsten Schutzmittel ist die Firewall. Ihre Aufgabe ist es, den gesamten eingehenden und ausgehenden Datenverkehr zu kontrollieren und eine „Grenze“ zwischen einer sicheren Umgebung und potenziellen Bedrohungen von außen zu schaffen.

Was ist eine Firewall und wie funktioniert sie?

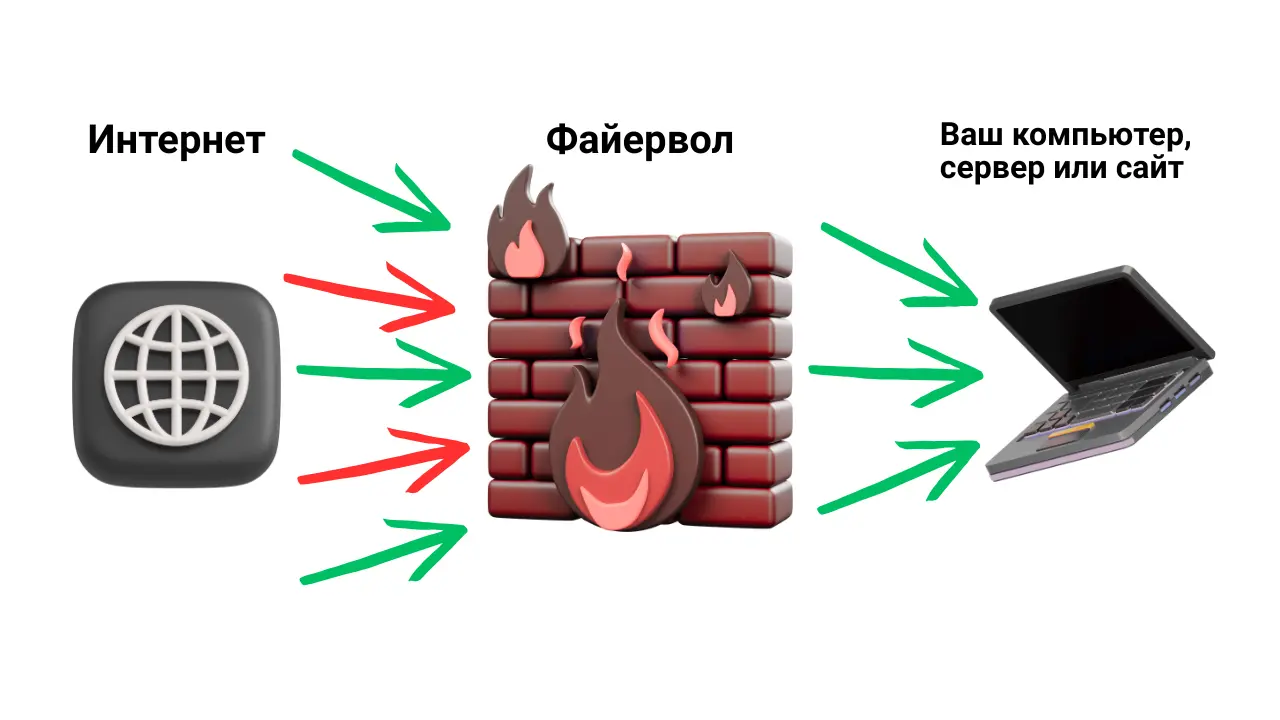

Eine Firewall ist ein System, das den Netzwerkverkehr nach vorher festgelegten Regeln filtert. Einfacher gesagt, sie analysiert alle Verbindungsversuche zu einem Computer oder Server und entscheidet, ob sie erlaubt oder blockiert werden.

Das Prinzip lässt sich mit einem Sicherheitsbeamten am Eingang eines Gebäudes vergleichen: Er überprüft die Dokumente der Besucher und lässt nur die hinein, die den Regeln entsprechen. In der digitalen Welt sind diese Regeln Netzwerkprotokolle, IP-Adressen, Ports und Verbindungstypen.

So funktioniert es in der Praxis:

- Eingehende Verbindungen. Wenn jemand von außen versucht, sich über einen bestimmten Port mit dem Computer zu verbinden, überprüft die Firewall, ob eine solche Verbindung erlaubt ist.

- Ausgehende Verbindungen. Anwendungen auf dem Gerät werden ebenfalls überwacht. Wenn beispielsweise ein Virus versucht, Daten an einen entfernten Server zu senden, kann die Firewall dies blockieren.

- Protokolle und Überwachung. Viele moderne Systeme führen Statistiken über alle Zugriffsversuche, was hilft, verdächtige Aktivitäten zu erkennen.

Warum braucht man eine Firewall?

Sie wird benötigt, um:

- unerwünschte Verbindungen von außen zu begrenzen;

- persönliche Daten vor Diebstahl zu schützen;

- die Verbreitung von Malware im lokalen Netzwerk zu verhindern;

- zu kontrollieren, welche Programme ins Internet gehen dürfen.

Lesen Sie auch: Überwachung des Serverzustands, Datensicherung und Datensicherheit – was Kunden von Hosting-Anbietern wissen sollten

Arten von Firewalls

Je nach Anwendungsbereich werden mehrere Haupttypen unterschieden:

- Hardware-Firewalls. Separate Geräte, die an der Netzwerkgrenze installiert werden (z. B. zwischen dem Büronetzwerk und dem Internet). Sie können große Datenmengen verarbeiten und werden häufig in großen Unternehmen eingesetzt.

- Software-Firewalls. Sie werden direkt auf dem Computer oder Server installiert. Ein klassisches Beispiel ist die integrierte Windows Defender Firewall. Sie eignen sich gut für Einzelbenutzer und kleine Unternehmen.

- Kombinierte Lösungen. Zum Beispiel Router mit integrierten Firewall-Funktionen. Dies ist ein Kompromiss zwischen Einfachheit und Funktionalität.

Es werden auch Netzwerkfirewalls (die das gesamte lokale Netzwerk schützen) und persönliche Firewalls (die einen bestimmten Computer oder Server schützen) unterschieden.

Wie man eine Firewall auf seinem Computer oder Server konfiguriert

Die Konfiguration der Firewall hängt vom Betriebssystem ab. In der Regel reicht es aus, die Arbeit von vertrauenswürdigen Programmen zuzulassen und alle überflüssigen Ports zu schließen.

Firewall in Windows

In Windows gibt es eine integrierte automatische Firewall. In Windows 11 wird dieses Tool Microsoft Defender Firewall genannt, da Microsoft allmählich von der alten Bezeichnung Windows Defender Firewall abkommt, die Sie in früheren Versionen sehen können.

So ändern Sie die Einstellungen:

- Öffnen Sie die Systemsteuerung ⇒ System und Sicherheit ⇒ Windows Defender Firewall (Windows 7/8/10) oder Einstellungen ⇒ Datenschutz und Sicherheit ⇒ Sicherheit in Windows ⇒ Firewall und Netzwerkschutz (Windows 11).

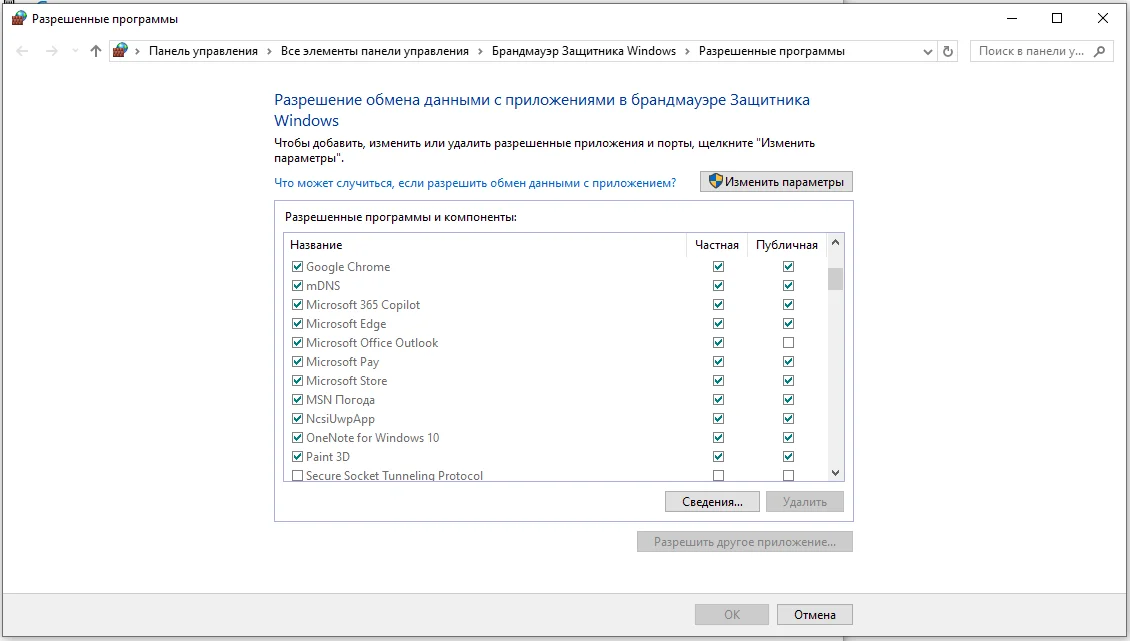

- Wählen Sie im Menü „Zulassen, dass eine Anwendung durch die Firewall kommuniziert“ (oder suchen Sie diese Funktion über die Suche). Setzen Sie Häkchen für die Programme, die Netzwerkzugang benötigen.

Ein grünes „Häkchen“ im Kontrollkästchen bedeutet, dass die Anwendung die Erlaubnis hat, sich mit dem Internet zu verbinden, und das Fehlen bedeutet, dass der Zugriff blockiert ist. Zur Vereinfachung werden die Einstellungen in zwei Typen unterteilt: „Privates Netzwerk“ (Heim- oder Bürowi-Fi) und „Öffentliches (Allgemeines) Netzwerk“ (Café, Hotel, Flughafen). Dies ermöglicht es beispielsweise, dem Browser in jeder Umgebung Zugriff zu gewähren, während Arbeitsprogramme oder -dienste nur auf das private Netzwerk beschränkt werden, was das Sicherheitsniveau erhöht.

Die meisten Benutzer können mit einfachen Einstellungen auskommen – ein Häkchen setzen oder entfernen, je nach benötigtem Programm.

In der Firewall gibt es auch erweiterte Einstellungen mit detaillierten Regeln für Ports, Protokolle und IP-Adressen. Diese sind eher für Systemadministratoren geeignet und werden nur in besonderen Fällen benötigt. Wenn Sie ein Anfänger sind, sind die grundlegenden Einstellungen völlig ausreichend.

Beispiel: Zugriff auf Port 3389 (RDP) nur von bestimmten IP-Adressen erlauben und alle anderen blockieren.

Mehr über die Einstellungen der Firewall in Windows erfahren Sie hier.

Firewall in Linux

In Linux werden häufig iptables oder die benutzerfreundlichere Erweiterung UFW (Uncomplicated Firewall) verwendet.

Grundlegende UFW-Befehle:

- sudo ufw enable – Firewall aktivieren

- sudo ufw status – Status überprüfen

- sudo ufw allow 22/tcp – SSH erlauben

- sudo ufw allow 80/tcp – HTTP erlauben

- sudo ufw allow 443/tcp – HTTPS erlauben

- sudo ufw deny 21/tcp – FTP verbieten

- sudo ufw disable – Firewall deaktivieren

Diese Regeln helfen, den grundlegenden Schutz des Servers schnell einzurichten. Für komplexere Szenarien werden normalerweise firewalld oder andere moderne Firewall-Verwaltungstools verwendet, die in verschiedenen Linux-Distributionen verfügbar sind.

Wie man die Firewall deaktiviert?

- Windows: Systemsteuerung → Windows Defender Firewall → Aktivieren und Deaktivieren. Hier kann man das private oder öffentliche Netzwerk vorübergehend deaktivieren.

- In Linux: Befehl sudo ufw disable.

Wichtig: Die Firewall sollte nur während Tests oder Diagnosen deaktiviert werden. Eine ständige Deaktivierung ist ein ernsthaftes Sicherheitsrisiko.

Wie man eine Firewall auf einem virtuellen Server konfiguriert

Für virtuelle Server (VPS/VDS) ist die Firewall besonders wichtig, da der Server ständig aus dem Internet erreichbar ist und Ziel automatisierter Angriffe wird – von Portscans bis hin zu Brute-Force-Angriffen und der Ausnutzung von Schwachstellen in Diensten. Die meisten Hosting-Anbieter bieten grundlegenden Schutz auf Infrastruktur-Ebene, aber zusätzlich sollte man selbst den Zugriff verwalten. In der VPS-Verwaltung sind normalerweise Werkzeuge zur Erstellung von Firewall-Regeln verfügbar: Man kann Ports öffnen oder schließen, den Zugriff auf SSH/RDP nur von bestimmten IP-Adressen beschränken und alle anderen Verbindungen blockieren.

Eine detaillierte Anleitung erklärt, wie man die Firewall auf einem virtuellen Server Schritt für Schritt im Kundenbereich konfiguriert.

Beispiele für Einstellungen:

- nur Webdienste erlauben: 80 (HTTP) und 443 (HTTPS);

- SSH (22) nur für Ihre IP-Adresse öffnen;

- gefährliche Dienste (Telnet, FTP) verbieten.

Wenn man den Zugriff auf alle Ports öffnet, wird der Server schnell zum Ziel von Passwort-Angriffen und Botnet-Attacken. Selbst das einfache Verbot unnötiger Dienste reduziert die Angriffsfläche erheblich und macht das System viel widerstandsfähiger. Daher ist die Konfiguration der Firewall kein einmaliger Vorgang, sondern ein kontinuierlicher Prozess der Kontrolle und Optimierung.

Firewalls für Websites: Web Application Firewall

Die klassische Firewall schützt das Betriebssystem und Netzwerkdienste, aber das reicht für Websites nicht aus. Webanwendungen werden durch SQL-Injection, XSS, Brute Force oder DDoS angegriffen. Dafür gibt es die Web Application Firewall (WAF) – eine spezielle Firewall, die HTTP(S)-Anfragen analysiert und schädliche blockiert. Bei Hosting ist die grundlegende Firewall vom Anbieter konfiguriert. Der Kunde kann normalerweise nur:

- IP-Adressen/Subnetze blockieren;

- WAF als Modul oder Dienst installieren.

Lesen Sie auch: Wie man einen VPS-Server für die Website auswählt: optimale Parameter und Anleitung zur Platzierung von Webressourcen

Arten von WAF-Lösungen

- Cloud:

- Cloudflare – schützt vor DDoS, SQLi, XSS, fügt Caching hinzu.

- Sucuri – spezialisiert auf den Schutz von WordPress und anderen CMS.

- Imperva – Unternehmensschutz mit erweiterten Analysen.

- Server:

- ModSecurity – ein Modul für Apache/Nginx mit offenem Code, das auf der Grundlage der OWASP Core Rule Set-Regeln arbeitet.

- CMS-Plugins:

- Wordfence (WordPress) – umfassender Schutz (WAF, Antivirus, Überwachung).

- iThemes Security (WordPress) – grundlegende WAF-Funktionen und Sicherheitsverstärkung.

So funktioniert es: Die WAF überprüft jede Anfrage und blockiert, wenn sie einen Versuch einer SQL-Injection oder einen anderen verdächtigen Code sieht, noch bevor die Website ihn verarbeitet. Dies verringert das Risiko eines Hacks, selbst wenn Schwachstellen in CMS oder Plugins vorhanden sind.

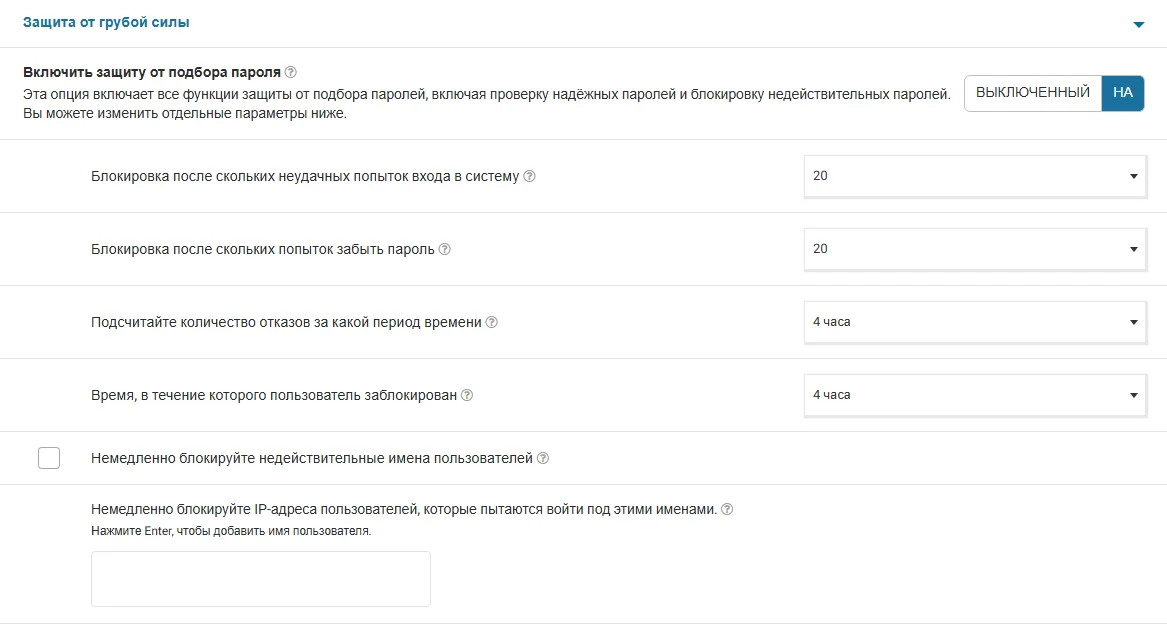

Schutz vor Passwort-Angriffen auf WordPress: Das Wordfence-Plugin begrenzt die Anzahl der Anmeldeversuche und blockiert unbefugte Angriffe.

Eine Firewall ist die erste Verteidigungslinie, ohne die ein sicheres Arbeiten im Netzwerk nicht vorstellbar ist. Auf dem Computer blockiert sie unerwünschte Verbindungen, auf dem Server erlaubt sie nur das Öffnen notwendiger Ports, und Websites werden durch eine zusätzliche WAF vor häufigen Angriffen geschützt. Die Konfiguration der Firewall dauert nicht lange, reduziert jedoch erheblich die Risiken für den Benutzer oder das Unternehmen.